7/Nov/2024

7/Nov/2024  Avery IT Tech

Avery IT Tech จากบทความที่แล้วมาถึง Series ที่ 3 คือเทคโนโลยีที่มาช่วยให้องค์กรสามารถตอบโจทย์ พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคลได้เร็วแล้วบริหารจัดการได้ง่ายขึ้น

มาดูเทคโนโลยีที่จะช่วยเหลือผู้ควบคุมข้อมูลส่วนบุคคล ที่จะต้องบริหารจัดการข้อมูลส่วนบุคคลมากมายกัน ไม่ใช่เรื่องง่ายถ้าใช้วิธีการจัดการด้วยตัวเอง เขียนเอง มันมีเทคโนโลยีที่ช่วยเหลืออยู่แล้วมาทำความรู้จักเทคโนโลยีเหล่านั้นกัน

กระบวนการจัดการกับข้อมูลส่วนบุคคล

แบ่งเป็น 4 ขั้นตอน

ขั้นตอนแรก คือ การตรวจสอบข้อมูลส่วนบุคคลว่าเก็บที่ไหน เก็บอย่างไร

โดยใช้เทคโนโลยีด้าน Data classification หรือ Data Mapping เพื่อค้นหาว่าข้อมูลส่วนบุคคลถูกเก็บไว้ที่ไหน และบนระบบใดบ้าง โดยเราสามารถทำการสั่ง Scan จากส่วนกลางได้ไปที่ระบบภายในองค์กร หรือ ระบบภายนอกได้ทันที่ ทำให้เราสามารถระบุได้ว่า เราต้องปกป้องข้อมูลส่วนบุคคลด้วยวิธีการใดบ้าง

ขั้นตอนที่ 2 คือการ ขอความยินยอมจากเจ้าของข้อมูล หรือ ระบบบริหารจัดการ Consent Management

การบริหารจัดการส่วนนี้ถือว่าเป็นเรื่องใหญ่สำหรับการขอสิทธิการใช้งานข้อมูลส่วนบุคคลเลยก็ว่าได้ ทำให้ผู้ที่จะต้องเก็บหรือใช้งานข้อมูลส่วนบุคคลต้องมีระบบการขอความยินยอมไปที่ผู้ใช้งาน โดยมีช่องให้กรอก ว่ายินยอมเปิดเผยข้อมูลหรือ ไม่เปิดเผยข้อมูล และ เงื่อนไข การเก็บการใช้งานด้วยว่าเก็บทำไม ใช้กรณีไหน นับได้ว่าอาจจะต้องพึ่งพาทีมงานด้านกฎหมายหรือต้องมีที่ปรึกษาเลยทีเดียว แต่ปัจจุบัน มีเรื่องของระบบบริหารจัดการด้าน Consent management เข้ามาช่วยเหลือเรื่องนี้โดยตรง สามารถจัดการเรื่องการขอความยินยอม และแก้ไขได้ตามที่เจ้าของข้อมูลร้องขอได้เลย

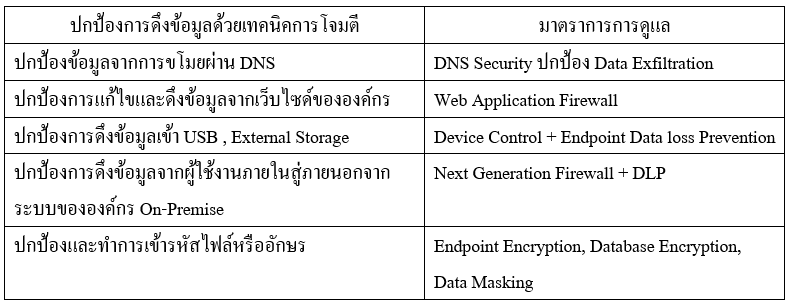

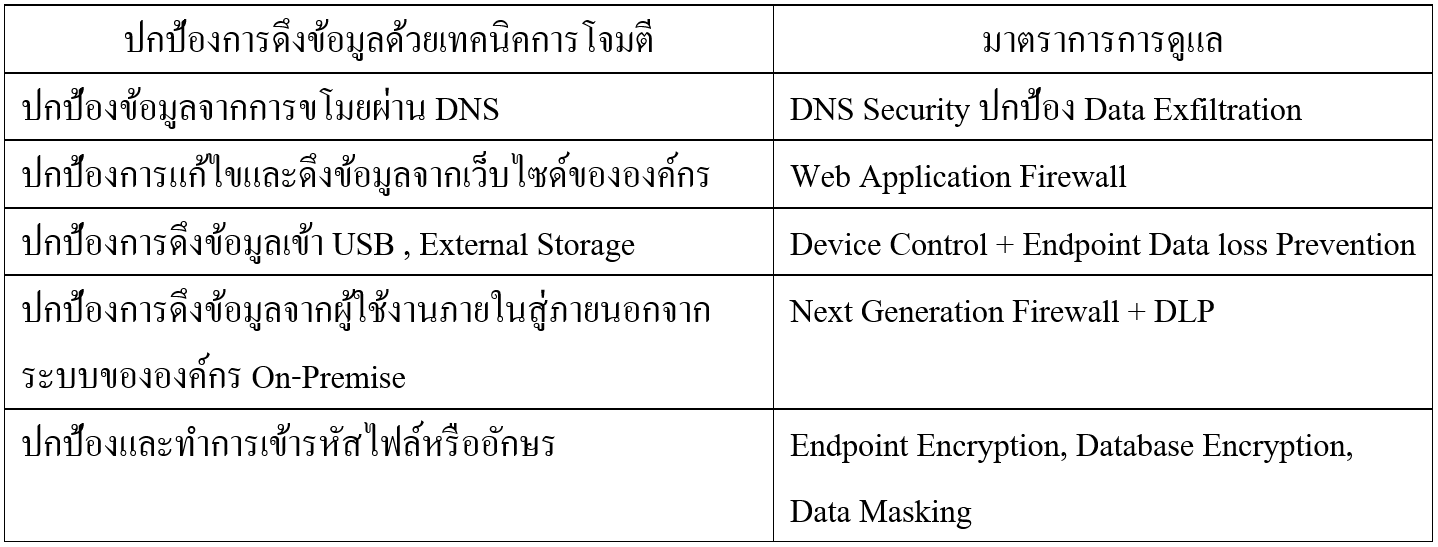

ขั้นตอนที่ 3 คือ การวางมาตรการด้าน Data Privacy Governance หรือ Data & Privacy Security

จากขั้นตอนแรก ที่เราตรวจสอบเสร็จแล้วว่าข้อมูลส่วนบุคคลจัดเก็บอยู่ตรงไหน แล้วใช้เป็นรูปแบบไหนบ้าง เราก็ต้องหามาตรการปกป้องดูแลข้อมูลส่วนบุคคลกัน

เพียงทำครบ 4 ขั้นตอนนี้ ก็จะทำให้เราสามารถมีมาตรการปกป้องดูแลข้อมูลส่วนบุคคลได้อย่างปลอดภัย และ สร้างความมั่นใจให้เจ้าของข้อมูลได้ว่าข้อมูลของพวกเค้าปลอดภัย และ จะไม่ถูกละเมิดอย่างแน่นอน

7/Nov/2024

7/Nov/2024