3/Jun/2021

3/Jun/2021 Zero Trust Concept คืออะไร ?

ปัจจุบันต้องบอกผู้อ่านแบบนี้ว่า การไม่เชื่อในระบบหรือใครเลยเป็นเรื่องพื้นฐานด้านความปลอดภัยทางไซเบอร์ที่สุดเพราะการอนุญาติหรือปล่อยปละละเลยเพียงนิดเดียว หรือหละหลวมเพียงเล็กน้อยก็ทำให้ระบบที่แข็งแกร่งที่สุดพังทลายลงอย่างน่ากลัวเพราะอาชญากรทางไซเบอร์อาศัยช่องโหว่เพียงเล็กน้อยของระบบเพื่อเข้าจู่โจมให้เกิดความเสียหายได้

ทั้งนี้พอพูดถึง Zero Trust Network ไอเดียนี้ถูกหยิบมาพูดถึงมากขึ้นในเชิงของ Security Approach นั้น เป็นประเด็นร้อนเลยก็ว่าได้ว่าเป็นวิธีการหรือกระบวนการที่ดีที่สุดในช่วงสถานการณ์ New Normal นี้กันเลยก็ว่าได้ในการรับมือการเชื่อมต่อจากทุกอุปกรณ์และการใช้งานจากที่ไหนก็ได้

ขอเล่าประวัติและให้เกียรติคนคิดค้นซักหน่อยจาก คุณ John Kindervag ที่เริ่มต้นแนวคิดจะรักษาความมั่นคงปลอดภัยเครือข่ายภายในองค์กรได้อย่างไรให้ครอบคลุมการปกป้องและใช้งานจากทุกอุปกรณ์ในเครือข่าย นี้คือแนวคิดตั้งต้น คือ “Trust no One” อย่าเชื่อใจใครเป็นไอเดียการตอบสนองกับนโยบายด้านความปลอดภัยที่ดี แต่ทั้งนี้ด้วยระบบการรักษาความมั่นคงปลอดภัยไซเบอร์เพื่อให้รองรับกับไอเดียนี้ นับว่าผู้ดูแลระบบต้องเหนื่อยกับการวางแผนระบบพอสมควรและใช้งบประมาณเพื่อรองรับเพื่อให้ไอเดียนี้สำเร็จอยู่ไม่ใช่น้อย

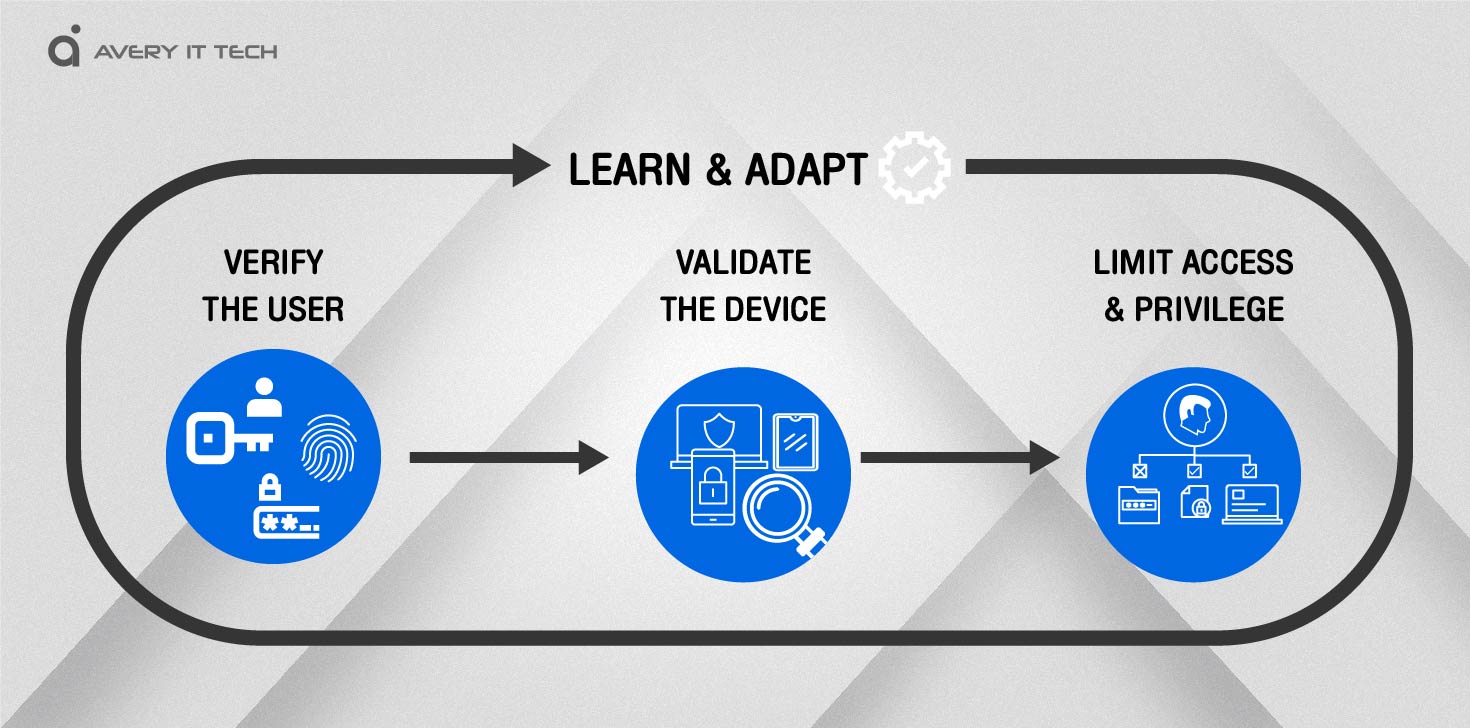

ปัจจัยที่จะทำให้ Zero Trust ประสบผลสำเร็จนั้น

มี 5 เรื่องพื้นฐานที่ต้องพึงกระทำ แต่ด้วย Zero Trust มันคือไอเดีย ไม่ใช่สินค้าแต่ปัจจุบันก็มีสินค้าและผู้ให้บริการมากมายที่ออกมาแนะนำสินค้าและบริการตัวเองว่าสามารถรองรับการใช้ไอเดียของ Zero Trust Network มาใช้งาน อย่าง Palo alto , Fortinet , CheckPoint สามผู้นำตลาดด้านการรักษาความมั่นคงปลอดภัยแบบครบวงจรที่มี NGFW เป็นตัวกลางในการเริ่มเข้ามาควบคุม แต่มาดู 5 สิ่งที่ระบบหรือผู้ดูแลต้องคิดกระบวนการเหล่านี้ก่อนถึงจะเกิดประโยชน์กัน

เอาเป็นว่าการจะนำ Zero Trust Concept มาใช้งานนั้นก็ไม่ใช่เรื่องง่ายแต่ถ้าทำได้ระบบจะมีความปลอดภัยมากขึ้น โดยอ้างอิงพื้นฐานบนคำพูดที่ว่า “ ไม่มีระบบใดที่ปลอดภัย 100 % ต้องหมั่นพัฒนาและตื่นตัวอยู่เสมอ ”

ครั้งหน้าผู้เขียนจะมาแชร์ไอเดียการทำ Zero Trust Network Access มาแชร์ให้ได้ลองเอาไปประยุกต์ใช้งานกันต่อ

3/Jun/2021

3/Jun/2021  3/Jun/2021

3/Jun/2021